Что такое SIP транк? (или авторизация по IP)

Создав SIP транк, вы получаете возможность использовать любое количество подключенных номеров в качестве CallerID без дополнительных настроек в личном кабинете.

Зачем нужен SIP транк?

Например у вас крупный колл-центр, к которому подведено несколько интернет-каналов, основной и два резервных, вы можете создать SIP транк и подтвердить в нем ваши статические IP-адреса, осуществлять исходящие звонки будет возможно только с этих IP-адресов. Вам более не нужно будет вводить логин/пароль при настройке оборудования. Например, при сбросе оборудования к заводским настройкам, либо по неосторожности, логин/пароль для осуществления звонков больше не нужен. Создав один раз SIP транк и подключив новый пул номеров (к примеру 10 новых номеров) вы тут же получаете возможность использовать их в качестве CallerID без дополнительных настроек в личном кабинете.

Обратите внимание:

Обязательным условием возможности использования SIP транка является наличие статического IP-адреса. SIP транк создается на основе уже существующего SIP логина, после создания SIP логин становится недоступным для регистрации (приема входящих звонков). Входящие звонки можно принимать, используя свободный SIP логин, либо без регистрации, по схеме SIP URI.

При использовании SIP транка авторизация в системе будет проходить по вашему IP-адресу, без использования пары логин/пароль.

Создание SIP транка

INVITE sip:4444@sip.zadarma.com SIP/2.0

From:

Номер CallerID в заголовке From должен быть указан в международном формате E.164. Это может быть один из подключенных или подтвержденных номеров, в случае если в From: будет указан номер в неправильном формате, при звонках будет использоваться номер CallerID установленный по умолчанию в личном кабинете в настройках SIP транка.

Например, в АТС Asterisk с помощью всего двух строк в extensions.conf можно настроить передачу определенного CallerID в зависимости от направления звонка:

*для звонков на стационарные Москвы в подкоде 7495 будет использоваться московский CallerID 74951234567

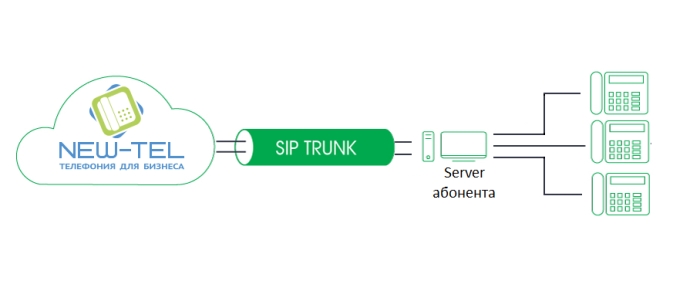

Sip-транк

SIP-Транк представляет собой виртуальный канал связи между компанией, оказывающей услуги цифровой телефонии, и клиентской станцией. Он позволяет подключить нужное число номеров. При этом каждый из этих номеров может обладать безлимитным числом каналов (одномоментных переговоров по одному номеру). SIP-транк для трансляции информации пользуется протоколом SIP 2.0 VoIP-телефонии. Он регламентирован стандартом RFC-3261 и приложениями к нему.

При организации SIP-транка от телефонного провайдера клиент получает неограниченные каналы обмена информацией (голосовой, видео и месседжер), в отличие от обычной телефонной связи. Это даёт возможность перестать использовать двухпарные кабельные магистрали, которые соединяют компанию-клиента с АТС населённого пункта. Провайдер, предоставляющий номер СИП, может располагаться на территории другой страны.

Иная разновидность SIP-транка – виртуальный канал связи между 2-мя IP-АТС, которые разнесены по территории. Такая технология позволяет организовывать единую ёмкость номеров двух АТС и пользоваться едиными наружными линиями для осуществления звонков.

Все телефонные номера в SIP trunc именуются и идентифицируются как DID. Они предоставляются провайдером VoIP-телефонии.

Как создаётся SIP-транк?

Алгоритм создания СИП-транка в зависимости от конкретного провайдера и предоставляемого им ПО может отличаться в нюансах от вышеописанного, но принципиально последовательность действий будет именно такой.

Достоинства СИП-транков

Уход клиента от привычной телефонии и подключение SIP-транка даёт клиенту сразу несколько преимуществ:

Чем отличается SIP-аккаунт от SIP-транка?

По своей сути аккаунт – это конечная точка. Он может быть многоканальным. Постоянный АОН предоставляется провайдером связи. Все звонки, приходящие на АТС со всех направлений и переадресованные через аккаунт, а также звонки всех абонентов АТС выглядят так, как будто идут от одного и того же абонента (по АОН). Звонок в противоположном направлении (от провайдера) адресуется всегда на один и тот же SIP- аккаунт, который может принадлежать абоненту, нескольким абонентам или какому-либо сервису (в частности, DISA).

SIP-транк – это не точка, а соединительная линия – как правило, многоканальная. Количество АОН может быть любым, но каждый из них, как правило, провайдером проверяется на соответствие (пропускаются вызовы с АОН из списка разрешённых). Любые транзитные вызовы могут быть перенаправлены в SIP-транк с заменой одного АОН на другой, включённый в список провайдера. Кроме того, переадресованный вызов может иметь признак того, что данный вызов перенаправлен, и при этом в SIP-транк передаётся АОН вызывающего абонента. Вызовы со стороны провайдера в АТС могут иметь абсолютно разные направления. Так, например, имея только одну соединительную линию, вызовы с этой линии могут быть направлены на несколько различных адресатов, в зависимости от условий (например, распределение по DDI/DID). Также может быть выбран режим, при котором вызовы распределяются точно так же, как если бы набор осуществлялся внутренними абонентами (распределение TIE или «набор по узловой линии»).

Сделайте свой бизнес эффективнее, переходите на сторону IP-телефонии от New-Tel. Стабильная и надежная связь по выгодным тарифам, возможность подключить любое количество городских номеров и номеров 8800, интеграция с популярными CRM-сервисами, сквозная аналитика, возможность хранить запись телефонных разговоров и многое другое.

SIP-транк

Стандартные телефонные линии переводят на усовершенствованную IP-телефонию и подключают неограниченное число виртуальных и мобильных номеров. Это значит, что все больше компаний отказываются от аппаратных систем связи и отдают предпочтение SIP подключениям. Что такое SIP-транк и в чем его преимущества, расскажем в статье.

Что такое SIP-trunk в телефонии

SIP — протокол установления сеанса связи в IP-телефонии, на основе которого устройства узнают друг друга и передают информацию. Такая связь называется SIP-телефонией.

SIP-транк — виртуальный канал связи в SIP-телефонии, который соединяет устройства в офисе компании и оператора. Канал нужен для обработки более одного звонка и передачи голосовых и видеосообщений, а также для того, чтобы объединить офисную с виртуальной АТС в единый (целостный) канал связи, выстроить коммуникацию между вашими сотрудниками, независимо от того, к какой АТС они принадлежат.

Наглядно проследить преимущества SIP-trunk можно на примере. Возьмем IT-компанию со штатом работников 3 500 человек и филиалами в 30 регионах. В компании есть собственный колл-центр с квалифицированными сотрудниками, но они не успевают обрабатывать заявки. В системе происходят частые сбои, а качество связи периодически портится. Задача — масштабироваться с помощью подключения SIP-trunk. В офисах уже находятся несколько IP-АТС, поддерживающих SIP, поэтому процесс подключения займет пару дней. В результате:

появилась масштабируемость вместимости каналов в зависимости от количества звонков;

наладилась организация работы колл-центра;

улучшилось рабочее общение сотрудников внутри компании;

увеличилась скорость соединения и качество передачи голоса;

сэкономлены ресурсы и финансы: снизилась абонентская плата за виртуальные телефонные номера и голосовые каналы.

Если у вашего бизнеса уже есть офисная АТС, вы можете расширить ее функции и подключиться к Виртуальной АТС MANGO OFFICE через SIP-транк.

В чем плюсы SIP-trunk для бизнеса

SIP-trunk не привязывается к адресу, при переезде в другой офис вы сохраните номер. Вам не придется уведомлять клиентов о смене номера, заказывать новые рекламные материалы, визитки или платить оператору за перенос номера. Также подключение SIP-trunk позволяет экономить на дополнительном оборудовании, которое бы потребовалось для подключения к обычной телефонии.

Возможности для общения

SIP-trunk помогает не только общаться через фиксированные и мобильные каналы связи, передавать видео и сообщения, но и:

Быстро добавлять столько новых каналов, сколько нужно, в зависимости от развития бизнеса.

Получать доступ к корпоративной адресной книге с настольных и мобильных телефонов.

Пользоваться как старым, так и новым корпоративным номером.

Создавать быструю внутреннюю коммуникацию за счет коротких номеров у всех абонентов АТС.

Объединить сотрудников из разных филиалов, удаленных и мобильных сотрудников через мессенджер Mango Talker или FMC.

Звонить в филиалы в других городах по местному тарифу или бесплатно.

Подставлять заданный номер при исходящих звонках.

Дополнительные номера

Подключение SIP-trunk дает возможность легко увеличить номерную емкость и пропускную способность АТС.

В MANGO OFFICE доступны несколько типов номеров:

Для резервирования, чтобы не потерять связь с клиентами в случае аварии на линии.

FMC-номера. Вы сможете привязать мобильные номера удаленных сотрудников к корпоративной АТС. Звонки записываются, а значит ваши менеджеры будут корректны в общении.

Многоканальный мобильный номер или номер со звездочкой. Такие номера легче запоминаются.

100-канальный номер в коде 8-800 или любом из 94 местных кодов. Сможете принимать любое количество звонков.

Номера для рекламных кампаний, чтобы отслеживать звонки с разных рекламных площадок.

Для подключения нового номера через SIP-trunk нет необходимости тянуть новый кабель до рабочего места, номер активируется менее чем за час после подключения.

Возможности для корпоративной АТС

SIP-trunk MANGO OFFICE решает задачу по расширению функциональности офисной АТС:

Омниканальный контакт-центр — вся история общения с клиентом в разных каналах хранится внутри одной программы.

Интеграция с CRM и системами аналитики.

Call-tracking — отслеживание звонков для анализа эффективности рекламы.

Многоуровневый IVR — это голосовой секретарь с функцией маршрутизации звонков, распознавания речи.

Аналитика обращения клиентов: качество обслуживания и оценка профессионализма операторов, запись разговоров и их анализ.

UC-система — это унифицированные коммуникации, которые позволяют объединить средства связи и общения в единую систему для совместной работы.

Все эти возможности будут доступны сотрудникам, подключенным не только к виртуальной АТС, но и к офисной телефонии.

Безопасность данных

Почему подключение SIP-trunk безопасно для бизнеса:

Трафик может идти через VPN сети с дополнительным шифрованием. Шифрование гарантирует конфиденциальность корпоративных данных при передаче через открытую сеть.

Есть система для управления ролями и правами доступа. Можно не беспокоиться о том, что кто-то из сотрудников сотрет базу со всеми номерами.

TLS-шифрование соединения с личным кабинетом. Протокол шифрования для сокрытия конфиденциальной информации.

Доступ к SIP-trunk имеет только руководство компании и системный администратор АТС.

Как подключить SIP-trunk

Подключение SIP-trunk примерно одинаковое у всех провайдеров:

На официальном сайте провайдера виртуальной АТС в личном кабинете нужно перейти в настройки SIP и кликнуть «Добавить».

В появившемся окне ввести IP-адрес и порт (должны быть известны вашему системному администратору вашей компании).

Указать номер — если к вашей АТС подключены номера какого-то оператора связи и вы хотите сделать их доступными через SIP Trunk.

Позвонить провайдеру по горячей линии для подтверждения IP.

После подтверждения IP-адреса можно делать исходящие вызовы с необходимым номером CallerID.

Подробную инструкцию можно прочитать в Руководстве для пользователей MANGO OFFICE.

Заключение

Наращивание функциональности компании возможно за счет новой корпоративной АТС, но это требует больших затрат. Лучше выбрать SIP-trunk для бесперебойной работы с клиентами по телефону. SIP-trunk от провайдера обеспечит единой телефонной системой сотрудников из разных городов, позволит подключить нужное число номеров с безлимитным количеством каналов, в отличие от привычной аналоговой телефонии.

Основы компьютерных сетей. Тема №6. Понятие VLAN, Trunk и протоколы VTP и DTP

P.S. Возможно, со временем список дополнится.

Мы пока не будем затрагивать маршрутизаторы и разные подсети. Допустим все узлы находятся в одной подсети.

Сразу приведу список IP-адресов:

Кто хочет увидеть это в виде анимации, открывайте спойлер (там показан ping от PC1 до PC5).

Красиво да? Мы в прошлых статьях уже не раз говорили о работе протокола ARP, но это было еще в прошлом году, поэтому вкратце объясню. Так как PC1 не знает MAC-адрес (или адрес канального уровня) PC2, то он отправляет в разведку ARP, чтобы тот ему сообщил. Он приходит на коммутатор, откуда ретранслируется на все активные порты, то есть к PC2 и на центральный коммутатор. Из центрального коммутатора вылетит на соседние коммутаторы и так далее, пока не дойдет до всех. Вот такой не маленький трафик вызвало одно ARP-сообщение. Его получили все участники сети. Большой и не нужный трафик — это первая проблема. Вторая проблема — это безопасность. Думаю, заметили, что сообщение дошло даже до бухгалтерии, компьютеры которой вообще не участвовали в этом. Любой злоумышленник, подключившись к любому из коммутаторов, будет иметь доступ ко всей сети. В принципе сети раньше так и работали. Компьютеры находились в одной канальной среде и разделялись только при помощи маршрутизаторов. Но время шло и нужно было решать эту проблему на канальном уровне. Cisco, как пионер, придумала свой протокол, который тегировал кадры и определял принадлежность к определенной канальной среде. Назывался он ISL (Inter-Switch Link). Идея эта понравилась всем и IEEE решили разработать аналогичный открытый стандарт. Стандарт получил название 802.1q. Получил он огромное распространение и Cisco решила тоже перейти на него.

И вот как раз технология VLAN основывается на работе протокола 802.1q. Давайте уже начнем говорить про нее.

В 3-ей части я показал, как выглядит ethernet-кадр. Посмотрите на него и освежите в памяти. Вот так выглядит не тегированный кадр.

Теперь взглянем на тегированный.

Как видим, отличие в том, что появляется некий Тег. Это то, что нам и интересно. Копнем глубже. Состоит он из 4-х частей.

1) TPID (англ. Tag Protocol ID) или Идентификатор тегированного протокола — состоит из 2-х байт и для VLAN всегда равен 0x8100.

2) PCP (англ. Priority Code Point) или значение приоритета — состоит из 3-х бит. Используется для приоритезации трафика. Крутые и бородатые сисадмины знают, как правильно им управлять и оперирует им, когда в сети гуляет разный трафик (голос, видео, данные и т.д.)

3) CFI (англ. Canonical Format Indicator) или индикатор каноничного формата — простое поле, состоящее из одного бита. Если стоит 0, то это стандартный формат MAC-адреса.

4) VID (англ. VLAN ID) или идентификатор VLAN — состоит из 12 бит и показывает, в каком VLAN находится кадр.

Хочу заострить внимание на том, что тегирование кадров осуществляется между сетевыми устройствами (коммутаторы, маршрутизаторы и т.д.), а между конечным узлом (компьютер, ноутбук) и сетевым устройством кадры не тегируются. Поэтому порт сетевого устройства может находиться в 2-х состояниях: access или trunk.

Набираю команду show vlan.

Выстраиваются несколько таблиц. Нам по сути важна только самая первая. Теперь покажу как ее читать.

1 столбец — это номер VLAN. Здесь изначально присутствует номер 1 — это стандартный VLAN, который изначально есть на каждом коммутаторе. Он выполняет еще одну функцию, о которой чуть ниже напишу. Также присутствуют зарезервированные с 1002-1005. Это для других канальных сред, которые вряд ли сейчас используются. Удалить их тоже нельзя.

При удалении Cisco выводит сообщение, что этот VLAN удалить нельзя. Поэтому живем и эти 4 VLANа не трогаем.

2 столбец — это имя VLAN. При создании VLAN, вы можете на свое усмотрение придумывать им осмысленные имена, чтобы потом их идентифицировать. Тут уже есть default, fddi-default, token-ring-default, fddinet-default, trnet-default.

3 столбец — статус. Здесь показывается в каком состоянии находится VLAN. На данный момент VLAN 1 или default в состоянии active, а 4 следующих act/unsup (хоть и активные, но не поддерживаются).

4 столбец — порты. Здесь показано к каким VLAN-ам принадлежат порты. Сейчас, когда мы еще ничего не трогали, они находятся в default.

Приступаем к настройке коммутаторов. Правилом хорошего тона будет дать коммутаторам осмысленные имена. Чем и займемся. Привожу команду.

Остальные настраиваются аналогично, поэтому покажу обновленную схему топологии.

Начнем настройку с коммутатора SW1. Для начала создадим VLAN на коммутаторе.

VLAN создан. Теперь переходим к портам. Интерфейс FastEthernet0/1 смотрит на PC1, а FastEthernet0/2 на PC2. Как говорилось ранее, кадры между ними должны передаваться не тегированными, поэтому переведем их в состояние Access.

Так как оба порта закрепляются под одинаковым VLAN-ом, то их еще можно было настроить группой.

Настроили access порты. Теперь настроим trunk между SW1 и CentrSW.

Сразу видим, что порт перенастроился. В принципе для работы этого достаточно. Но с точки зрения безопасности разрешать для передачи нужно только те VLAN, которые действительно нужны. Приступим.

Без этой команды передаваться будут все имеющиеся VLAN. Посмотрим, как изменилась таблица командой show vlan.

Появился 2-ой VLAN с именем Dir-ya и видим принадлежащие ему порты fa0/1 и fa0/2.

Чтобы вывести только верхнюю таблицу, можно воспользоваться командой show vlan brief.

Можно еще укоротить вывод, если указать определенный ID VLANа.

Вся информациях о VLAN хранится в flash памяти в файле vlan.dat.

Как вы заметили, ни в одной из команд, нет информации о trunk. Ее можно посмотреть другой командой show interfaces trunk.

Здесь есть информация и о trunk портах, и о том какие VLAN они передают. Еще тут есть столбец Native vlan. Это как раз тот трафик, который не должен тегироваться. Если на коммутатор приходит не тегированный кадр, то он автоматически причисляется к Native Vlan (по умолчанию и в нашем случае это VLAN 1). Native VLAN можно, а многие говорят, что нужно менять в целях безопасности. Для этого в режиме настройки транкового порта нужно применить команду — switchport trunk native vlan X, где X — номер присваиваемого VLAN. В этой топологии мы менять не будем, но знать, как это делать полезно.

Осталось настроить остальные устройства.

CentrSW:

Центральный коммутатор является связующим звеном, а значит он должен знать обо всех VLAN-ах. Поэтому сначала создаем их, а потом переводим все интерфейсы в транковый режим.

Не забываем сохранять конфиг. Команда copy running-config startup-config.

Обратите внимание на то, что мы подняли и настроили VLAN, но адресацию узлов оставили такой же. То есть, фактически все узлы в одной подсети, но разделены VLAN-ами. Так делать нельзя. Каждому VLAN надо выделять отдельную подсеть. Я это сделал исключительно в учебных целях. Если бы каждый отдел сидел в своей подсети, то они бы априори были ограничены, так как коммутатор не умеет маршрутизировать трафик из одной подсети в другую (плюс это уже ограничение на сетевом уровне). А нам нужно ограничить отделы на канальном уровне.

Снова отправляю ping с PC1 к PC3.

Идет в ход ARP, который нам и нужен сейчас. Откроем его.

Пока что ничего нового. ARP инкапсулирован в ethernet.

Кадр прилетает на коммутатор и тегируется. Теперь там не обычный ethernet, а 802.1q. Добавились поля, о которых я писал ранее. Это TPID, который равен 8100 и показывающий, что это 802.1q. И TCI, которое объединяет 3 поля PCP, CFI и VID. Число, которое в этом поле — это номер VLAN. Двигаемся дальше.

После тега он отправляет кадр на PC2 (т.к. он в том же VLAN) и на центральный коммутатор по транковому порту.

Так как жестко не было прописано какие типы VLAN пропускать по каким портам, то он отправит на оба коммутатора. И вот здесь коммутаторы, увидев номер VLAN, понимают, что устройств с таким VLAN-ом у них нет и смело его отбрасывают.

PC1 ожидает ответ, который так и не приходит. Можно под спойлером посмотреть в виде анимации.

Теперь следующая ситуация. В состав дирекции нанимают еще одного человека, но в кабинете дирекции нет места и на время просят разместить человека в отделе бухгалтерии. Решаем эту проблему.

Подключили компьютер к порту FastEthernet 0/3 коммутатора и присвою IP-адрес 192.168.1.8/24.

Теперь настрою коммутатор SW2. Так как компьютер должен находиться во 2-ом VLAN, о котором коммутатор не знает, то создам его на коммутаторе.

Дальше настраиваем порт FastEthernet 0/3, который смотрит на PC7.

И последнее — настроить транковый порт.

Чтобы кадры ходили красиво, подкорректирую центральный коммутатор CentrSW.

Время проверки. Отправляю ping с PC1 на PC7.

И вот он приходит на SW2. Открываем и видим, что он еще тегированный. Но следующим узлом стоит компьютер и тег надо снимать. Нажимаем на «Outbound PDU Details», чтобы посмотреть в каком виде кадр вылетит из коммутатора.

И действительно. Коммутатор отправит кадр в «чистом» виде, то есть без тегов.

Доходит ARP до PC7. Открываем его и убеждаемся, что кадр не тегированный PC7 узнал себя и отправляет ответ.

Открываем кадр на коммутаторе и видим, что на отправку он уйдет тегированным. Дальше кадр будет путешествовать тем же путем, что и пришел.

ARP доходит до PC1, о чем свидетельствует галочка на конверте. Теперь ему известен MAC-адрес и он пускает в ход ICMP.

Открываем пакет на коммутаторе и наблюдаем такую же картину. На канальном уровне кадр тегируется коммутатором. Так будет с каждым сообщением.

Видим, что пакет успешно доходит до PC7. Обратный путь я показывать не буду, так как он аналогичен. Если кому интересно, можно весь путь увидеть на анимации под спойлером ниже. А если охота самому поковырять эту топологию, прикладываю ссылку на лабораторку.

Вот в принципе самое популярное применение VLAN-ов. Независимо от физического расположения, можно логически объединять узлы в группы, там самым изолируя их от других. Очень удобно, когда сотрудники физически работают в разных местах, но должны быть объединены. И конечно с точки зрения безопасности VLAN не заменимы. Главное, чтобы к сетевым устройствам имели доступ ограниченный круг лиц, но это уже отдельная тема.

Добились ограничения на канальном уровне. Трафик теперь не гуляет где попало, а ходит строго по назначению. Но теперь встает вопрос в том, что отделам между собой нужно общаться. А так как они в разных канальных средах, то в дело вступает маршрутизация. Но перед началом, приведем топологию в порядок. Самое первое к чему приложим руку — это адресация узлов. Повторюсь, что каждый отдел должен находиться в своей подсети. Итого получаем:

Раз подсети определены, то сразу адресуем узлы.

Осталось настроить маршрутизатор, и я открываю его CLI. По традиции дам осмысленное имя.

Далее переходим к настройке интерфейсов.

Теперь внимание! Мы включили интерфейс, но не повесили на него IP-адрес. Дело в том, что от физического интерфейса (fastethernet 0/0) нужен только линк или канал. Роль шлюзов будут выполнять виртуальные интерфейсы или сабинтерфейсы (англ. subinterface). На данный момент 3 типа VLAN. Значит и сабинтерфейсов будет 3. Приступаем к настройке.

Маршрутизатор настроен. Переходим к центральному коммутатору и настроим на нем транковый порт, чтобы он пропускал тегированные кадры на маршрутизатор.

Конфигурация закончена и переходим к практике. Отправляю ping с PC1 на PC6 (то есть на 192.168.3.3).

PC1 понятия не имеет, кто такой PC6 или 192.168.3.3, но знает, что они находятся в разных подсетях (как он это понимает описано в предыдущей статье). Поэтому он отправит сообщение через основной шлюз, адрес которого указан в его настройках. И хоть PC1 знает IP-адрес основного шлюза, для полного счастья не хватает MAC-адреса. И он пускает в ход ARP.

Обратите внимание. Как только кадр прибывает на CentrSW, коммутатор не рассылает его кому попало. Он рассылает только на те порты, где разрешен пропуск 2-го VLAN. То есть на маршрутизатор и на SW2 (там есть пользователь, сидящий во 2-ом VLAN).

Маршрутизатор узнает себя и отправляет ответ (показан стрелочкой). И обратите внимание на нижний кадр. Когда SW2 получил ARP от центрального коммутатора, он аналогично не стал рассылать его на все компьютеры, а отправил только PC7, который сидит во 2-ом VLAN. Но PC7 его отбрасывает, так как он не для него. Смотрим дальше.

ARP дошел до PC1. Теперь ему все известно и можно отправлять ICMP. Еще раз обращу внимание на то, что в качестве MAC-адреса назначения (канальный уровень), будет адрес маршрутизатора, а в качестве IP-адреса назначения (сетевой уровень), адрес PC6.

Доходит ICMP до маршрутизатора. Он смотрит в свою таблицу и понимает, что не знает никого под адресом 192.168.3.3. Отбрасывает прибывший ICMP и пускает разведать ARP.

PC6 узнает себя и отправляет ответ.

Доходит до маршрутизатора ответ и он добавляет запись в своей таблице. Посмотреть таблицу ARP можно командой show arp.

Двигаемся дальше. PC1 недоволен, что ему никто не отвечает и отправляет следующее ICMP-сообщение.

Первый пакет затерялся (в результате работы ARP), а второй дошел без проблем.

Кому интересно увидеть в анимации, добро пожаловать под спойлер.

Итак. Мы добились того, что если узлы находятся в одной подсети и в одном VLAN, то ходить они будут напрямую через коммутаторы. В случае, когда нужно передать сообщение в другую подсеть и VLAN, то передавать будут через роутер Gateway, который осуществляет «межвлановую» маршрутизацию. Данная топология получила название «router on a stick» или «роутер на палочке». Как вы поняли она очень удобна. Мы создали 3 виртуальных интерфейса и по одному проводу гоняли разные тегированные кадры. Без использования сабинтерфейсов и VLAN-ов, пришлось бы для каждой подсети задействовать отдельный физический интерфейс, что совсем не выгодно.

Кстати очень хорошо этот вопрос разобран в этом видео (видео идет около 3-х часов, поэтому ссылка с привязкой именно к тому моменту времени). Если после прочтения и просмотра видео захочется добить все собственными руками, прикладываю ссылку на скачивание.

Разобрались с VLAN-ами и переходим к одному из протоколов, работающего с ним.

DTP (англ. Dynamic Trunking Protocol) или на русском динамический транковый протокол — проприетарный протокол компании Cisco, служащий для реализации trunk режима между коммутаторами. Хотя в зависимости от состояния, они могут согласоваться и в режим access.

В DTP есть 4 режима: Dynamic auto, Dynamic desirable, Trunk, Access. Рассмотрим как они согласуются.

| Режимы | Dynamic auto | Dynamic desirable | Trunk | Access |

|---|---|---|---|---|

| Dynamic auto | Access | Trunk | Trunk | Access |

| Dynamic desirable | Trunk | Trunk | Trunk | Access |

| Trunk | Trunk | Trunk | Trunk | Отсутствие соединения |

| Access | Access | Access | Отсутствие соединения | Access |

То есть левая колонка это 1-ое устройство, а верхняя строка 2-ое устройство. По-умолчанию коммутаторы находятся в режиме «dynamic auto». Если посмотреть таблицу сопоставления, то два коммутатора в режиме «dynamic auto» согласуются в режим «access». Давайте это и проверим. Создаю я новую лабораторную работу и добавлю 2 коммутатора.

Соединять их пока не буду. Мне надо убедиться, что оба коммутатора в режиме «dynamic auto». Проверять буду командой show interfaces switchport.

Результат этой команды очень большой, поэтому я его обрезал и выделил интересующие пункты. Начнем с Administrative Mode. Эта строка показывает, в каком из 4-режимов работает данный порт на коммутаторе. Убеждаемся, что на обоих коммутаторах порты в режиме «Dynamic auto». А строка Operational Mode показывает, в каком режиме работы они согласовали работу. Мы пока их не соединяли, поэтому они в состоянии «down».

Сразу дам вам хороший совет. При тестировании какого либо протокола, пользуйтесь фильтрами. Отключайте показ работы всех ненужных вам протоколов.

Перевожу CPT в режим simulation и отфильтрую все протоколы, кроме DTP.

Думаю здесь все понятно. Соединяю коммутаторы кабелем и, при поднятии линков, один из коммутаторов генерирует DTP-сообщение.

Открываю и вижу, что это DTP инкапсулированный в Ethernet-кадр. Отправляет он его на мультикастовый адрес «0100.0ccc.cccc», который относится к протоколам DTP, VTP, CDP.

И обращу внимание на 2 поля в заголовке DTP.

1) DTP Type — сюда отправляющий вставляет предложение. То есть в какой режим он хочет согласоваться. В нашем случае он предлагает согласовать «access».

2) Neighbor MAC-address — в это поле он записывает MAC-адрес своего порта.

Отправляет он и ждет реакции от соседа.

Доходит до SW1 сообщение и он генерирует ответный. Где также согласует режим «access», вставляет свой MAC-адрес и отправляет в путь до SW2.

Успешно доходит DTP. По идее они должны были согласоваться в режиме «access». Проверю.

Как и предполагалось, согласовались они в режим «access».

Кто то говорит, что технология удобная и пользуется ею. Но я крайне не рекомендую использовать этот протокол в своей сети. Рекомендую это не только я, и сейчас объясню почему. Смысл в том, что этот протокол открывает большую дыру в безопасности. Я открою лабораторку, в которой разбиралась работа «Router on a stick» и добавлю туда еще один коммутатор.

Теперь зайду в настройки нового коммутатора и жестко пропишу на порту работу в режиме trunk.

Соединяю их и смотрю, как они согласовались.

Все верно. Режимы «dynamic auto» и «trunk» согласуются в режим trunk. Теперь ждем, когда кто- то начнет проявлять активность. Допустим PC1 решил кому то отправить сообщение. Формирует ARP и выпускает в сеть.

Пропустим его путь до того момента, когда он попадет на SW2.

И вот самое интересное.

Но здесь настройки порта пустые. Ввожу show interfaces switchport и проматываю до fa0/4.

А вот здесь видим, что согласован trunk. Не всегда show running-config дает исчерпывающую информацию. Поэтому запоминайте и другие команды.

Думаю понятно почему нельзя доверять этому протоколу. Он вроде облегчает жизнь, но в то же время может создать огромную проблему. Поэтому полагайтесь на ручной метод. При настройке сразу же обозначьте себе какие порты будут работать в режиме trunk, а какие в access. И самое главное — всегда отключайте согласование. Чтобы коммутаторы не пытались ни с кем согласоваться. Делается это командой «switchport nonegotiate».

Переходим к следующему протоколу.

VTP (англ. VLAN Trunking Protocol) — проприетарный протокол компании Cisco, служащий для обмена информацией о VLAN-ах.

Представьте ситуацию, что у вас 40 коммутаторов и 70 VLAN-ов. По хорошему нужно вручную на каждом коммутаторе их создать и прописать на каких trunk-ых портах разрешать передачу. Дело это муторное и долгое. Поэтому эту задачу может взвалить на себя VTP. Вы создаете VLAN на одном коммутаторе, а все остальные синхронизируются с его базой. Взгляните на следующую топологию.

Здесь присутствуют 4 коммутатора. Один из них является VTP-сервером, а 3 остальных клиентами. Те VLAN, которые будут созданы на сервере, автоматически синхронизируются на клиентах. Объясню как работает VTP и что он умеет.

Итак. VTP может создавать, изменять и удалять VLAN. Каждое такое действие влечет к тому, что увеличивается номер ревизии (каждое действие увеличивает номер на +1). После он рассылает объявления, где указан номер ревизии. Клиенты, получившие это объявление, сравнивают свой номер ревизии с пришедшим. И если пришедший номер выше, они синхронизируют свою базу с ней. В противном случае объявление игнорируется.

Но это еще не все. У VTP есть роли. По-умолчанию все коммутаторы работают в роли сервера. Расскажу про них.

Начитались теории и переходим к практике. Проверим, что центральный коммутатор в режиме Server. Вводим команду show vtp status.

Видим, что VTP Operating Mode: Server. Также можно заметить, что версия VTP 2-ая. К сожалению, в CPT 3-ья версия не поддерживается. Версия ревизии нулевая.

Теперь настроим нижние коммутаторы.

Видим сообщение, что устройство перешло в клиентский режим. Остальные настраиваются точно также.

Чтобы устройства смогли обмениваться объявлениями, они должны находиться в одном домене. Причем тут есть особенность. Если устройство (в режиме Server или Client) не состоит ни в одном домене, то при первом полученном объявлении, перейдет в объявленный домен. Если же клиент состоит в каком то домене, то принимать объявления от других доменов не будет. Откроем SW1 и убедимся, что он не состоит ни в одном домене.

Убеждаемся, что тут пусто.

Теперь переходим центральному коммутатору и переведем его в домен.

Видим сообщение, что он перевелся в домен cisadmin.ru.

Проверим статус.

И действительно. Имя домена изменилось. Обратите внимание, что номер ревизии пока что нулевой. Он изменится, как только мы создадим на нем VLAN. Но перед созданием надо перевести симулятор в режим simulation, чтобы посмотреть как он сгенерирует объявления. Создаем 20-ый VLAN и видим следующую картинку.

Как только создан VLAN и увеличился номер ревизии, сервер генерирует объявления. У него их два. Сначала откроем тот, что левее. Это объявление называется «Summary Advertisement» или на русском «сводное объявление». Это объявление генерируется коммутатором раз в 5 минут, где он рассказывает о имени домена и текущей ревизии. Смотрим как выглядит.

В Ethernet-кадре обратите внимание на Destination MAC-адрес. Он такой же, как и выше, когда генерировался DTP. То есть, в нашем случае на него отреагируют только те, у кого запущен VTP. Теперь посмотрим на следующее поле.

Здесь как раз вся информация. Пройдусь по самым важным полям.

Думаю здесь понятно. Отдельный заголовок для каждого типа VLAN. Список настолько длинный, что не поместился в экран. Но они точно такие, за исключением названий. Заморачивать голову, что означает каждый код не буду. Да и в CPT они тут больше условность.

Смотрим, что происходит дальше.

Получают клиенты объявления. Видят, что номер ревизии выше, чем у них и синхронизируют базу. И отправляют сообщение серверу о том, что база VLAN-ов изменилась.

Вот так в принципе работает протокол VTP. Но у него есть очень большие минусы. И минусы эти в плане безопасности. Объясню на примере этой же лабораторки. У нас есть центральный коммутатор, на котором создаются VLAN, а потом по мультикасту он их синхронизирует со всеми коммутаторами. В нашем случае он рассказывает про VLAN 20. Предлагаю еще раз глянуть на его конфигурацию.

И тут в сеть мы добавляем новый коммутатор. У него нет новых VLAN-ов, кроме стандартных и он не состоит ни в одном VTP-домене, но подкручен номер ревизии.

И перед тем как его воткнуть в сеть, переводим порт в режим trunk.

Теперь переключаю CPT в «Simulation Mode» и отфильтровываю все, кроме VTP. Подключаюсь и смотрю, что происходит.

Через какое то время до NewSW доходит VTP сообщение, откуда он узнает, что в сети есть VTP-домен «cisadmin.ru». Так как он не состоял до этого в другом домене, он автоматически в него переходит. Проверим.

Теперь он в том же домене, но с номером ревизии выше. Он формирует VTP-сообщение, где рассказывает об этом.

Первым под раздачу попадет SW1.

Заметьте, что на SW1 приходят сразу 2 VTP-сообщения (от NewSW и от CentrSW). В сообщении от NewSW он видит, что номер ревизии выше, чем его и синхронизирует свою базу. А вот сообщение от CentrSW для него уже устарело, и он отбрасывает его. Проверим, что изменилось на SW1.

Обновился номер ревизии и, что самое интересное, база VLAN. Теперь она пустая. Смотрим дальше.

Обратите внимание. До сервера доходит VTP-сообщение, где номер ревизии выше, чем у него. Он понимает, что сеть изменилась и надо под нее подстроиться. Проверим конфигурацию.

Конфигурация центрального сервера изменилась и теперь он будет вещать именно ее.

А теперь представьте, что у нас не один VLAN, а сотни. Вот таким простым способом можно положить сеть. Конечно домен может быть запаролен и злоумышленнику будет тяжелее нанести вред. А представьте ситуацию, что у вас сломался коммутатор и срочно надо его заменить. Вы или ваш коллега бежите на склад за старым коммутатором и забываете проверить номер ревизии. Он оказывается выше чем у остальных. Что произойдет дальше, вы уже видели. Поэтому я рекомендую не использовать этот протокол. Особенно в больших корпоративных сетях. Если используете VTP 3-ей версии, то смело переводите коммутаторы в режим «Off». Если же используется 2-ая версия, то переводите в режим «Transparent».

Кому интересно посмотреть это в виде анимации, открывайте спойлер.